Was ist ein 51%-Angriff und wie wird er verhindert?

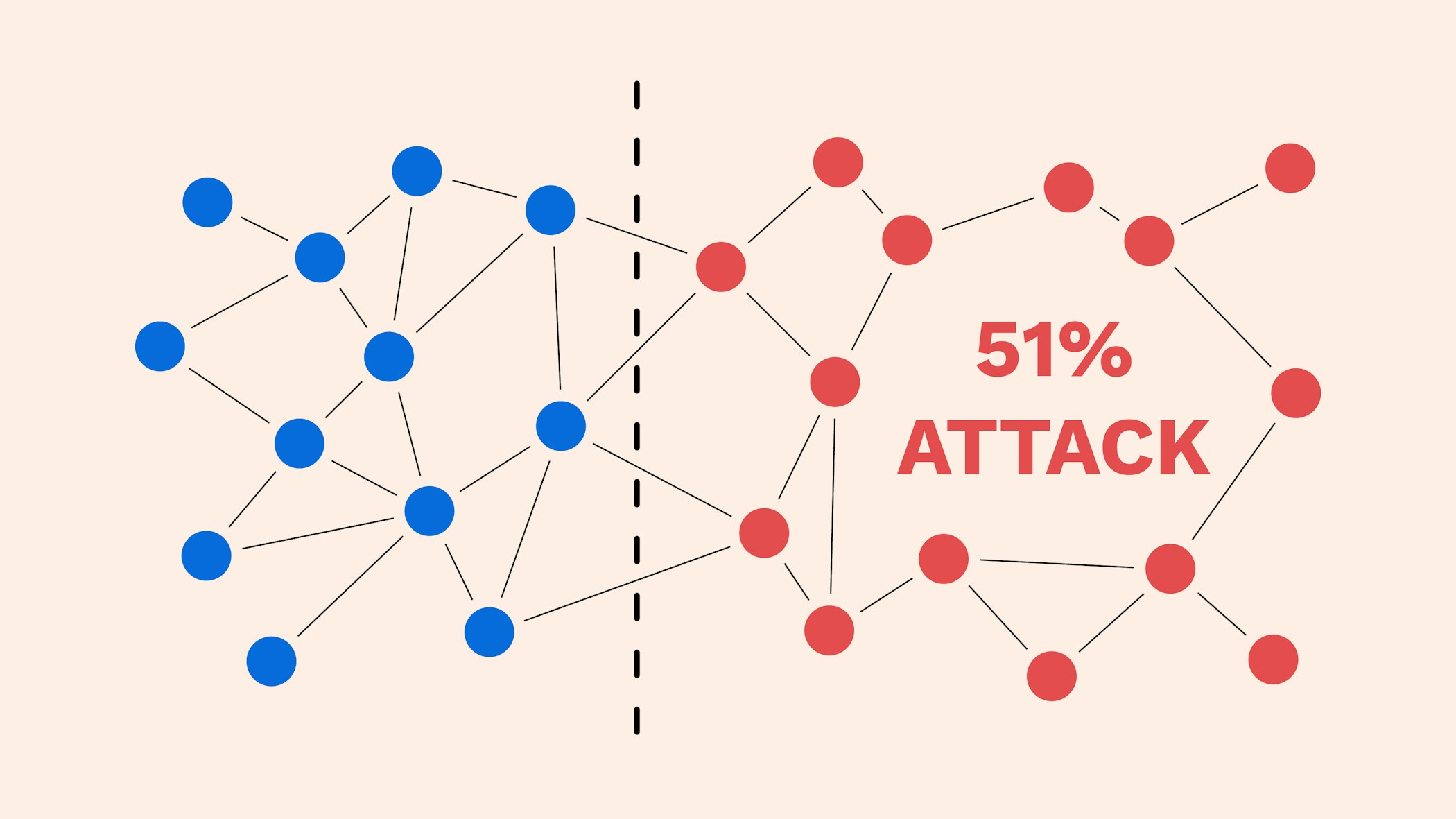

Ein “51%-Angriff“ tritt ein, wenn ein einzelner Miner oder eine einzelne Gruppe von Minern die mehrheitliche Kontrolle über eine Blockchain auf Proof of Work-Basis übernimmt und Coins doppelt ausgibt.

Ein 51%-Angriff ist wahrscheinlich das am meisten gefürchtete Problem in der gesamten Blockchain-Branche

Bei einem 51%-Angriff erhält oder erwirbt ein Miner oder eine Gruppe von Minern ausreichend Hash-Power, um die Kontrolle über 51% oder mehr eines Blockchain-Netzwerks zu übernehmen und die betreffende Kryptowährung doppelt auszugeben

Bisher hat kein erfolgreicher 51%-Angriff auf die Bitcoin-Blockchain stattgefunden, wohl jedoch in Altcoin-Netzwerken mit weitaus weniger Hash-Power und unzureichender Netzwerksicherheit

In dieser Lektion lernst du alles über die Merkmale von 51%-Angriffen.

Der GHash.IO Vorfall

Im Juni 2014 erzielte der Mining-Pool GHash.IO über einen Zeitraum von 24 Stunden einen Anteil von etwa 55% der Bitcoin-Hashrate. Bis zu diesem Zeitpunkt war ein 51%-Angriff - auch als 51% Attacke bezeichnet - reine Hypothese, insbesondere bei Bitcoin, doch plötzlich war die bloße Gefahr eines solchen Angriffs der Realität gewichen. Obwohl einen Monat später der Anteil von GHash.IO an der Hashrate des Netzwerks auf etwas über 38% gesunken war, blieb das Risiko, dass ein einzelner Miner oder ein Mining-Pool erneut die Kontrolle übernehmen könnte. In diesem Fall verpflichtete sich GHash.IO freiwillig unter 50 Prozent zu bleiben.

In den meisten Fällen jedoch schlagen 51%-Angriffe entweder fehl oder sind nicht lange von Erfolg gekrönt. Tatsächlich war auch der GHash.IO-Vorfall per Definition kein wirklicher 51%-Angriff, da die Gruppe von Minern nicht versuchte Blöcke zurückzuhalten und/oder im Netzwerk “double spending” (Doppelausgaben) zu tätigen.

Seitdem haben aber zahlreiche tatsächliche 51%-Angriffe auf andere kleinere Netzwerke, einschließlich Ethereum Classic, stattgefunden. Dank des enormen Umfangs des Bitcoin-Netzwerks und der Vereinbarung in der gesamten Bitcoin Community, das Netzwerk um jeden Preis zu erhalten, ist Bitcoin bis heute sicher geblieben.

In den meisten Fällen jedoch schlagen 51%-Angriffe entweder fehl oder sind nicht lange von Erfolg gekrönt.

Was passiert während eines 51%-Angriffs auf ein Blockchain-Netzwerk?

Unter normalen Bedingungen werden neue Coins im Bitcoin-Netzwerk von Mining-Computern erstellt. “Mining Nodes” sind Computer, die gegeneinander antreten, um gültige Hashes durch Eingabe verschiedener Hashing-Kombinationen aufzudecken. Jede Node möchte der erste Miner sein, der einen neuen Block findet. Sobald ein Miner eine korrekte Hashing-Kombination gefunden hat, wird der neu abgebaute Block zur Blockchain hinzugefügt und vom Netzwerk als gültig befunden.

Die Übereinstimmung der Nodes in Bezug auf die Kriterien, die ein gültiger Block erfüllen muss, wird als Konsens bezeichnet. Das bedeutet, dass sich die Mehrheit der Nodes auf die Kriterien einigen muss, laut denen ein neuer Block gültig ist. Wenn verschiedene Miner gleichzeitig unterschiedliche gültige Blöcke finden, vertrauen die Nodes der Blockchain mit der längsten Historie und fügen dort den Block hinzu.

Mehr als 50%

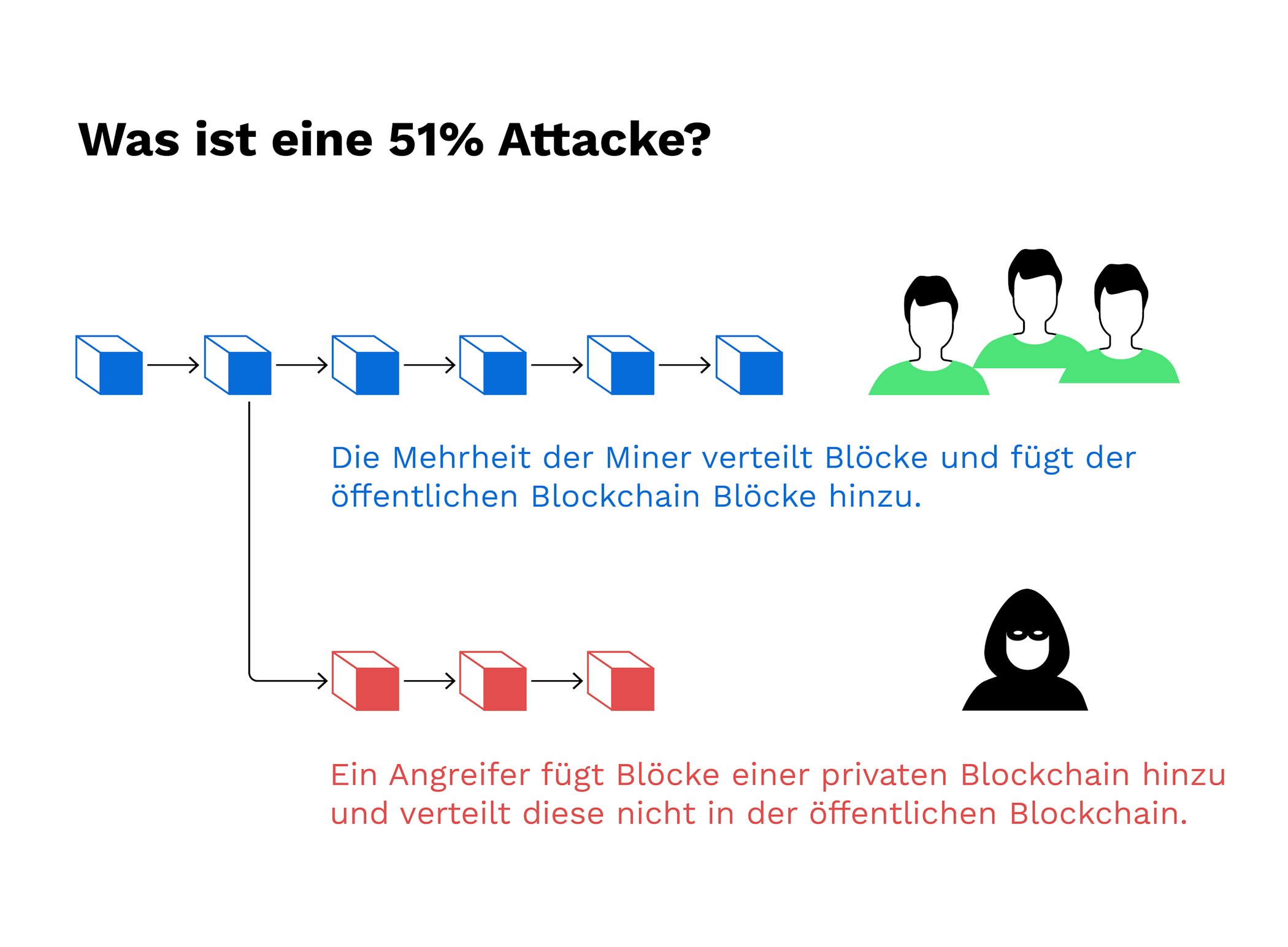

Kontrolliert nun ein Netzwerkteilnehmer oder eine Gruppe von Teilnehmern mehr als 50% der Rechenleistung, könnten der Teilnehmer oder die Gruppe theoretisch versuchen, den aktuellen Block als Grundlage heranzuziehen, den nächsten Block zu schürfen und neu geschürfte Blöcke zurückzuhalten.

Bei der Veröffentlichung überholt die konkurrierende Kette der Angreifer dann die ursprüngliche Kette, lässt alle Transaktionen seit der entstandenen Abspaltung aus und sabotiert folglich die Unveränderlichkeit des Netzwerks. Die Angreifer könnten auch bestimmte Bitcoin-Adressen auf eine schwarze Liste setzen oder sich weigern, von anderen Netzwerkteilnehmern geschürfte Blöcke zu akzeptieren. Folglich würden andere Miner um ihre Rewards umfallen.

Ein richtiger 51%-Angriff erfolgt in nur wenigen Schritten. Erstens müsste/n der/die Angreifer auf das Netzwerk ausreichend Hash-Power erreichen, um mit Erfolg im geheimen Blöcke auf einer Kopie der originalen Kette des Netzwerks zu schürfen. Diese geheime Kette verläuft parallel zur ursprünglichen Blockchain. Daher ist der entscheidende Faktor bei der Durchführung eines 51%-Angriffs das Aufkaufen der Hash-Leistung eines Netzwerks. Um dies zu verhindern, muss so ein Unterfangen mit so viel Kosten verbunden sein wie nur möglich, denn wenn (ein) potenzielle/r Angreifer die Mittel nicht aufbringen kann/können, um ein Netzwerk zu übernehmen, kann auch kein 51%-Angriff stattfinden.

Wie 51%-Angriffe verhindert werden können

In seinem Bitcoin Whitepaper legte Satoshi Nakamoto die Bedingungen der Transaktionsgebühren im Bitcoin-Netzwerk derart fest, dass diese Voraussetzungen den Nodes den Anreiz bieten ehrlich zu agieren. Indem immer sichergestellt wird, dass kein einzelner Miner, keine Gruppe von Minern und kein Mining-Pool mehr als 50% der Rechenleistung des Bitcoin-Netzwerks kontrolliert, schafft es ein einzelner Miner oder eine einzelne Gruppe, die das Netzwerk angreifen möchte, höchstwahrscheinlich nicht die längste bestehende und wahre Blockchain zu überholen. Eine solche Leistung würde den Einsatz von unglaublich viel Hardware und Energie erfordern, abgesehen davon würde/n der/die potenzielle/n Angreifer aufgrund des dem Mining zugrunde liegenden Zufallsprinzips sehr viel Glück brauchen.

Im Fall von Bitcoin ist es unwahrscheinlich, dass ein 51%-Angriff auf das Netzwerk durchgeführt wird, allein aufgrund seiner Größe und seiner Hashrate (Rechenleistung). Einer Schätzung zufolge beliefen sich die Kosten für einen 51%-Angriff auf Bitcoin auf etwas mehr als 15 Milliarden US-Dollar. Viele Altcoins jedoch sind weitaus mehr gefährdet. Für eine Attacke bräuchte man lediglich genug gemietetes Mining-Zubehör, das nicht einmal vor Ort aufbewahrt werden müsste sowie einen relativ hohen Betrag als Anfangsinvestition. Aus diesen Gründen wurde Ethereum Classic gehackt und Hacker stahlen umgerechnet mehr als 1 Million USD der nativen Kryptowährung. Die gesamte Netzwerk-Hashrate kommt einfach nicht an die von Bitcoin heran.

Das Argument für Proof of Stake

In jedem Fall ist es selbst für die kleinsten Blockchain-Netzwerke entscheidend, es einem Miner so schwer wie möglich zu machen einen Mehrheitsanteil zu übernehmen. Alle Netzwerke, die auf Proof of Work aufbauen, bieten Minern einen im Protokoll integrierten Anreiz ihre Mining-Ausrüstung fortlaufend zu verbessern. Tun die Miner dies nicht, fallen sie hinter alle anderen im Netzwerk zurück und verringern zusehends ihre Chancen auf Block Rewards.

Entsprechend sind die Risiken eines 51%-Angriffs ein Grund, warum einige Befürworter Proof of Stake (PoS) als Konsens-Mechanismus für sicherer halten als Proof of Work. Zwar bietet PoS in seiner grundlegendsten Form Anreize für die Kontrolle durch die wohlhabendsten Teilnehmer, doch in den meisten Fällen haben sich Netzwerke über diese Grundstruktur hinaus zu dezentraleren Alternativen wie DPoS (Delegated Proof of Stake) entwickelt, die wir bereits in Lektion 7 erwähnt haben.

Neu auf Bitpanda? Erstelle dein Bitpanda Konto

Hier registrierenEine starke Netzwerkgemeinschaft

Um es noch einmal kurz zusammenzufassen: Mit DPoS kann jeder Nutzer, der den Mindesteinsatz des Netzwerks einsetzen kann, Transaktionen bezeugen - das entspricht einem Miner in einem Proof of Stake-Netzwerk. In der Regel werden diese Validatoren von der Community selbst gewählt, wie im Fall der Kryptowährung EOS. Berücksichtigen wir die Tatsache, dass EOS von 21 Validatoren verwaltet wird. Wenn zwölf oder mehr von ihnen erwägen würden, die Kontrolle über das Netzwerk zu übernehmen, könnten sie von der Netzwerkgemeinschaft schnell aus ihrer Rolle entlassen werden. Das verhindert effektiv 51%-Angriffe und damit auch “double spending” (Doppelausgaben), da die Regeln für eine solche Entlassung in gewissem Umfang auch in die Blockchain programmiert sind.

Schließlich und endlich besteht immer die Möglichkeit eines 51%-Angriffs. Die Voraussetzung dafür, solche Angriffe zu verhindern, ist eine starke Community hinter einem Netzwerk, die sich bereit erklärt, die Unveränderlichkeit und Dezentralisierung als zentrale Werte aufrechtzuerhalten.

Möchtest du Kryptowährungen kaufen?

Jetzt loslegenDISCLAIMER

Dieser Artikel stellt weder eine Anlageberatung noch ein Angebot oder eine Aufforderung zum Kauf von Krypto-Assets dar.

Dieser Artikel dient nur zu allgemeinen Informationszwecken und es wird weder ausdrücklich noch stillschweigend eine Zusicherung oder Garantie bezüglich der Fairness, Genauigkeit, Vollständigkeit oder Richtigkeit dieses Artikels oder der darin enthaltenen Meinungen gegeben und es sollte kein Vertrauen in die Fairness, Genauigkeit, Vollständigkeit oder Richtigkeit dieses Artikels oder der darin enthaltenen Meinungen gesetzt werden.

Einige Aussagen in diesem Artikel können Zukunftserwartungen enthalten, die auf unseren gegenwärtigen Ansichten und Annahmen beruhen und Unsicherheiten beinhalten, die zu tatsächlichen Ergebnissen, Leistungen oder Ereignissen führen können, die von diesen Aussagen abweichen.

Weder die Bitpanda GmbH noch eine ihrer Tochtergesellschaften, Berater oder Vertreter können für diesen Artikel in irgendeiner Weise haftbar gemacht werden.

Bitte beachte, dass eine Investition in Krypto-Assets zusätzlich zu den oben beschriebenen möglichen Erfolgen auch Risiken birgt.