Verwahrung digitaler Assets – sicher und konform

Für Institutionen mit höchsten Sicherheits- und Compliance-Standards

Regulierte Verwahrung in UK, EU und MENA – ergänzt durch globalen Zugang über nicht-verwahrte Lösungen.

Zertifizierte Sicherheitsarchitektur

Schlüsselverwahrung auf Basis von HSMs – mit richtlinienbasierten Freigabeprozessen und unveränderbaren Audit-Logs.

Flexible Umsetzung

Wählen Sie zwischen den verwahrten und nicht-verwahrten Modellen von Bitpanda Enterprise.

Regulatorische Grundlage

MiCAR-konform, mit FCA-Registrierung, VARA-Lizenz und PSD2-Standards.

API-zentrierte Architektur

Integrieren Sie Verwahrungsprozesse nahtlos in Ihre Systeme.

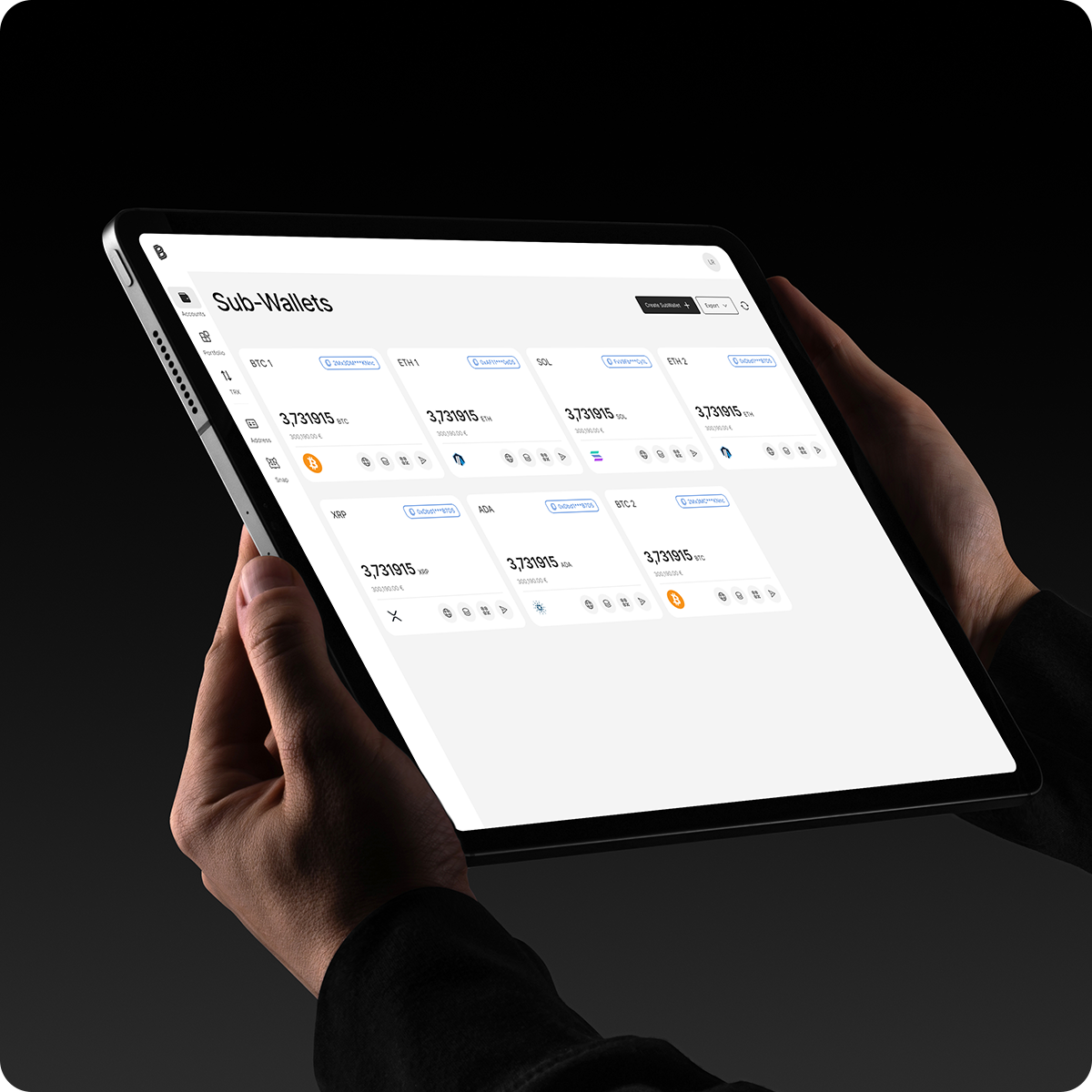

Assets & Netzwerke

Unterstützt BTC, ETH, Stablecoins und führende EVM L1/L2-Netzwerke. Weitere Netzwerke können über einen definierten Prozess bei Bedarf angebunden werden.

Ihr individuelles Verwahrmodell

Verwahrt (von Bitpanda verwaltet)

Bitpanda übernimmt HSM-Betrieb, Signaturprozesse und Compliance. Zur Wahl stehen ein gemeinsam genutzter, logisch getrennter Multi-Tenant-HSM-Cluster oder ein eigener, physisch und logisch isolierter Single-Tenant-HSM-Cluster.

Nicht-verwahrt (durch Partner verwaltet)

Sie betreiben die HSMs selbst und behalten die volle Kontrolle. Nutzen Sie ein Online-On-Premise-Setup mit Echtzeit-Signaturen und schnellen Freigaben oder ein isoliertes Offline-Setup (air-gapped) für maximale Sicherheit auf Cold-Storage-Niveau.